O Gabinete de Gestão do Programa Espacial Nacional (GGPEN) vai estreitar as relações com a Agência Espacial Nacional Sul-Africana (SANSA), no âmbito da visita de uma delegação da instituição ao nosso país.

O Gabinete de Gestão do Programa Espacial Nacional (GGPEN) vai estreitar as relações com a Agência Espacial Nacional Sul-Africana (SANSA), no âmbito da visita de uma delegação da instituição ao nosso país.

O país ganhou recentemente uma Academia de Tecnologia de Informação e Comunicação da Huawei África, destinada à formação e desenvolvimento de talentos digitais, no município de Talatona, em Luanda. A infra-estrutura é composta por três áreas especializadas como “Liderança”, “Inovação” e “Talentos” e prevê formar mais de três mil profissionais por ano.

A infra-estrutura é composta por três áreas especializadas como “Liderança”, “Inovação” e “Talentos” e prevê formar mais de três mil profissionais por ano.

A Academia de Tecnologia de Informação e Comunicação da Huawei África vai disponibilizar cursos de “Liderança Digital” para profissionais das TIC e funcionários públicos presencialmente e virtualmente, entre os dias 17 e 29 de Março deste ano.

Por sua vez, as formações estarão abertas ao público, em geral, virtualmente, entre os dias 6 e 17 de Outubro, cuja inscrição poderá ser feita por meio de um cadastro, apurou o JA Online.

A cerimónia de inauguração foi testemunhada pelo ministro das Telecomunicações, Tecnologias de Informação e Comunicação Social (MINTTICS), Mário Oliveira, e pelo embaixador da República Popular da China em Angola, Zhang Bin.

Ao intervir no acto, o titular da pasta do MINTTICS disse que a formação de jovens constitui uma das prioridades do Governo para o desenvolvimento do país.

Se é uma pessoa que costuma receber muitas mensagens de voz no WhatsApp – mais conhecidas como áudios – é provável que nem sempre tenha a oportunidade de os ouvir, o que faz com que tenha de os guardar para mais tarde.

Felizmente, o WhatsApp tem uma forma de conseguir transcrever estes áudios para texto, dando-lhe uma ideia do tema que é abordada na mensagem de voz.

MAIS: Terceiro visto azul no WhatsApp? Saiba tudo agora

No entanto, para fazer uso desta funcionalidade, deve primeiro ativá-la diretamente nas definições e, se ainda não o fez, contamos-lhe abaixo como o fazer:

Uma vez dados estes passos, poderá ir a qualquer mensagem de voz, pressioná-la por alguns momentos e ir até ao ícone no canto superior direito para ver a opção de transcrever.

A Etiópia é o país mais frequentemente visado por malware, uma vez que os cibercriminosos continuam a utilizar plataformas legítimas para evitar a deteção enquanto estabelecem a persistência. Isto é de acordo com o Índice Global de Ameaças da Check Point para fevereiro de 2025, que mostra o aumento do AsyncRAT, um Trojan de acesso remoto (RAT) que ainda está a evoluir como uma ameaça significativa na cena cibernética.

Isto é de acordo com o Índice Global de Ameaças da Check Point para fevereiro de 2025, que mostra o aumento do AsyncRAT, um Trojan de acesso remoto (RAT) que ainda está a evoluir como uma ameaça significativa na cena cibernética.

O Zimbabué, o Uganda, a Nigéria, Angola, o Quénia, Moçambique e o Gana estão entre os 20 países mais visados. A África do Sul ficou classificada em 59º lugar com um Índice de Risco Normalizado de 40, uma descida em relação ao 66º lugar do mês passado.

De acordo com os analistas de segurança da Check Point, o AsyncRAT está a ser cada vez mais utilizado em actividades de cibercrime, com malware distribuído através de plataformas como o TryCloudflare e o Dropbox.

O Clop continua a ser um dos principais actores na área do ransomware, utilizando a abordagem de “dupla extorsão” para ameaçar as vítimas com a divulgação pública dos dados roubados em troca de um resgate, refere o relatório.

De acordo com a empresa, isto reflecte a prática crescente de exploração de plataformas legítimas para contornar as medidas de segurança e manter a persistência nas redes visadas.

De acordo com a empresa de segurança cibernética, os ataques começam frequentemente com e-mails de phishing que incluem URLs do Dropbox, seguidos de um processo de infeção em várias etapas que utiliza ficheiros LNK, JavaScript e BAT.

“O panorama da cibersegurança na África do Sul reflecte os desafios mais amplos que África enfrenta. Com a crescente transformação digital em sectores críticos como as finanças, a educação e o governo, estamos também a assistir a um aumento acentuado das ciberameaças sofisticadas”, diz Lionel Dartnall, gestor nacional da SADC, Check Point Software Technologies.

“Os cibercriminosos estão a tirar partido de plataformas legítimas para implementar malware e evitar a deteção. As organizações devem permanecer vigilantes e implementar medidas de segurança proactivas para mitigar os riscos de tais ameaças em evolução”, acrescenta Maya Horowitz, vice-presidente de investigação da Check Point Software.

A Incubadora no Centro Tecnológico “Digital.ao“, plataforma nacional vocacionada a potenciar técnicos de telecomunicações, tecnologias de informação e informática, bem como pequenas, médias e grandes empresas, de modo a fortalecer esse subsector da economia nacional, graduou as primeiras sete startups para o mercado de trabalho.

Entre as startups graduadas, destaque para de Justino Eugénio com o Projecto Agro Leva, uma plataforma que conecta e apoia o escoamento de produtos agrícolas até aos consumidores finais.

A Google lançou uma nova funcionalidade para a aplicação Localizar o meu dispositivo (Find my Device, em inglês) e que permitirá seguir a localização de um contacto em tempo real.

A aplicação já permitia encontrar acessórios perdidos como auriculares, auscultadores ou relógios inteligentes compatíveis mas, com a mais recente atualização, poderá partilhar a sua localização com um familiar ou amigo próximo para garantir que alguém sabe onde se encontra.

“A nova funcionalidade de partilha de localização na aplicação Localizar o meu dispositivo permite-te partilhar a receber localizações em tempo real de contactos confiáveis, oferecendo uma sensação de segurança tanto no quotidiano como também em emergências”, pode ler-se no anúncio oficial da Google.

Esta nova opção do Localizar o meu dispositivo pode ser encontrada assim que abre a aplicação num segundo separador dedicado a Pessoas. Ao entrar no separador, poderá escolher partilhar a sua localização com outras pessoas nos seus contatos.

Os ciberataques continuam a ser um problema bastante importante a ter em conta para as empresas, mas uma grande parte dos ataques ainda ocorrem porque, de alguma forma, foram realizados erros.

Os ciberataques continuam a ser um problema bastante importante a ter em conta para as empresas, mas uma grande parte dos ataques ainda ocorrem porque, de alguma forma, foram realizados erros.

De acordo com um estudo recentemente realizado pela empresa Mimecast, cerca de 95% dos ataques que levaram a violações de dados, em 2024, foram realizados porque ocorreu uma falha humana no processo. Estas falhas ocorrem mesmo em empresas que fornecem treinos para os seus funcionários de como evitar e lidar com este formato de ataques.

Segundo o estudo, mais de 43% dos ataques ocorreram por falhas internas das empresas, na maioria dos casos por funcionários que inadvertidamente realizaram alguma prática que levou ao ataque ou à porta de entrada para o mesmo.

O estudo aponta ainda que alguns dos maiores ataques de ransomware, realizados no ano passado, aconteceram por falhas internas de segurança, e por descuido dos funcionários ou das entidades associadas aos mesmos. O ataque à Change Healthcare, uma das maiores entidades na área da saúde nos EUA, foi um exemplo de tal, tendo ocorrido devido a uma falha humana.

O ataque neste caso começou por um email de phishing, que foi recebido por um funcionário, e que inadvertidamente descarregou o malware presente no mesmo. Este permitiu roubar os dados de acesso aos sistemas internos da organização, o que permitiu aos atacantes realizarem o roubo de uma enorme quantidade de dados pessoais.

Felizmente, existem cada vez mais empresas focadas em oferecer treinos para os seus funcionários, de forma a evitar que os mesmos possam ser alvo de ataques. Isto inclui aulas e treinos gerais, realizados de forma regular, para garantir que os mesmos estão preparados para evitar este formato de esquemas.

Embora nenhum sistema seja completamente impenetrável, certamente que o treino é uma das portas de entrada para evitar que males maiores possam acontecer. As empresas apontam ainda estar a realizar mais investimentos na área da IA, de forma a implementar sistemas de segurança mais avançados, que podem usar a IA para rapidamente prevenir este género de ataques.

Os dados, no entanto, são respeitantes ao mercado dos EUA, sendo que seria interessante analisar a mesma informação também em outros países, como em Portugal.

A ONU Turismo anunciou a abertura de candidaturas para o concurso “Startups de Inteligência Artificial do Turismo”, uma iniciativa global que visa identificar e fomentar soluções inovadoras que por via da Inteligência Artificial, modernizem os serviços turísticos, optimizem operações e promovam o crescimento sustentável do turismo.

O concurso é aberto à participação de startups em todos os países membros da Organização e o Ministério do Turismo convida as Startups angolanas a participar neste grande desafio.

O concurso é aberto à participação de startups em todos os países membros da Organização e o Ministério do Turismo convida as Startups angolanas a participar neste grande desafio.

Para proceder à inscrição, os interessados deverão aceder ao website oficial: https://www.unwto.org/challenges/artificial-intelligence-challenge e preencher o formulário online, disponível em língua inglesa, até 31 de Março de 2025.

A candidatura deverá ser acompanhada de uma apresentação concisa da iniciativa – limitado a 15 (quinze) slides – que descreva, de forma clara, o problema, a solução proposta, o impacto, o modelo de negócio e as informações institucionais da organização.

O processo de avaliação das candidaturas incidirá sobre a captação de valor das startups e crescimento da inciativa, impacto, maturidade do produto e da equipa, aptidão para parcerias e contribuição para os objetivos do desenvolvimento sustentável.

Os vencedores do concurso terão como prémios: acesso ao UN TOURISM Demo Day, ao programa de aceleração SPARK, contacto com investidores e grandes corporações, mentoria personalizada, bem como, ao registo de projetos piloto no Playbook via Plug and Play e acesso Conferência “Silicon Valley Summit”.

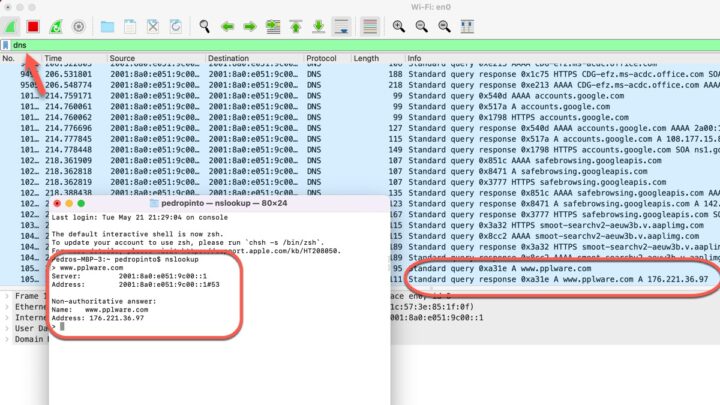

A investigação forense em redes de comunicação é um segmento da computação forense que se concentra na análise de tráfego de rede, dispositivos ligados e comunicações digitais para identificar, documentar e responder a incidentes de segurança cibernética.

A investigação forense em redes de comunicação é um segmento da computação forense que se concentra na análise de tráfego de rede, dispositivos ligados e comunicações digitais para identificar, documentar e responder a incidentes de segurança cibernética.

A identificação de atividades maliciosas é um dos principais objetivos, que visa avaliar possíveis ataques cibernéticos, ação de malwares e exfiltração de dados. Para tal, é fundamental recolher e preservar dados de forma segura, analisar registos, pacotes e fluxos de rede para rastrear atividades suspeitas.

Com dados de várias fontes, é fundamental também relacionar diferentes registos para compreender a origem e o impacto do incidente. Caso haja informações apagadas ou manipuladas, é importante tentar restaurar.

Principais Técnicas e Ferramentas para análise forense em redes de comunicação

No que diz respeito a ferramentas e técnicas, existem várias. Aqui fica uma lista das mais conhecidas.