O Wireshark é uma das melhores ferramentas de análise protocolar, que permite a captação, em tempo real, do tráfego de rede. Hoje deixamos aqui algumas dicas para usar este sniffer.

Wireshark: 5 dicas para começar a usar

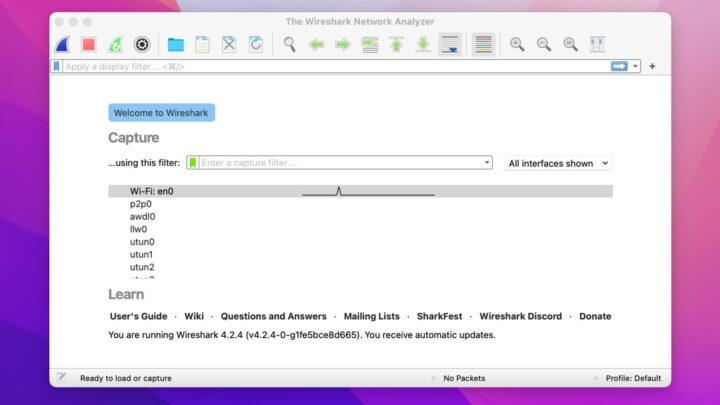

#1 – Escolha da Interface

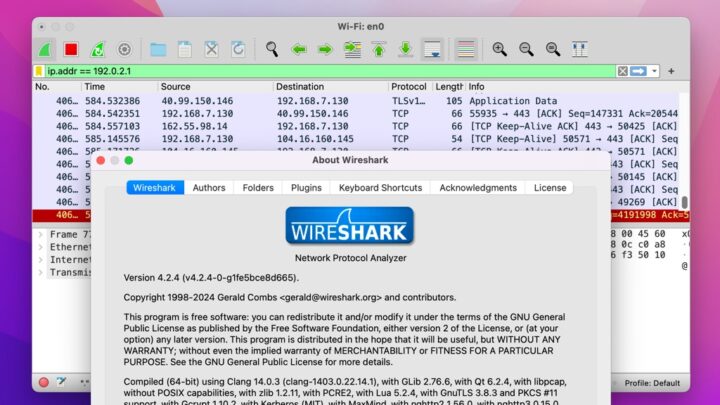

A utilização do Wireshark é relativamente simples. Para começar basta escolher a interface pela qual se pretende fazer sniffing do tráfego. Depois é só fazer start e todo o tráfego será apresentado na aplicação.

#2 – Esquema de cores nas linhas

Quando um utilizador vê pela primeira vez o funcionamento do wireshark, questionar-se-á qual o significado das cores no output. De uma forma geral e por omissão, as linhas:

- Verde – significa tráfego TCP

- Azul-escuro – Tráfego DNS

- Azul-claro – Tráfego UDP

- Preto – Segmentos TCP com problema

Caso o utilizador pretenda ver o esquema de cores completo do wireshark, basta aceder a View—>Coloring Rules

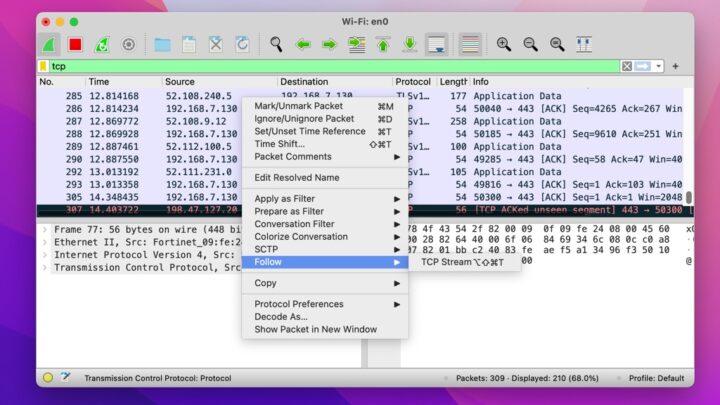

#3 – Follow TCP Stream

Uma das funcionalidades interessantes do Wireshark é o Follow TCP Stream. Esta funcionalidade permite visualizar streams TCP completas, isto é, com esta opção o utilizador poderá acompanhar toda uma comunicação desde o primeiro SYN até ao FIN-ACK.

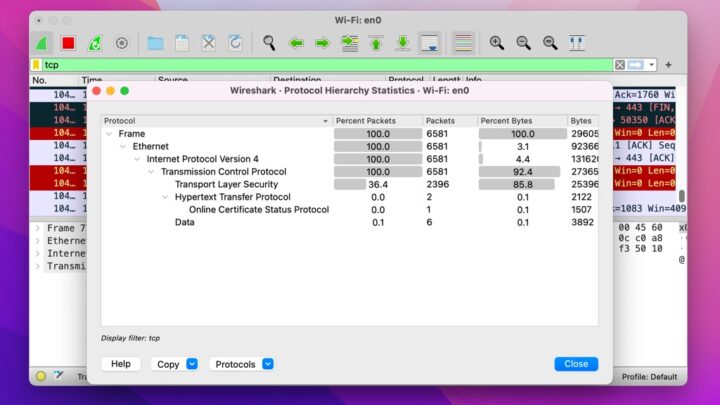

#4 – Protocolo Hierarchy

Além da análise de tráfego em tempo real, podemos ainda saber as estatísticas de utilização de um dado protocolo. Para isso, vamos a Statistics > Protocolo Hierarchy

#5 – Filtros

Tal como nome sugere, os filtros permitem selecionar, de um conjunto de informação, aquilo que pretendemos. Podemos filtrar por protocolo, por endereço de rede, por porta, por endereço MAC, etc. Aqui ficam alguns exemplos:

- Filtrar por IP – No caso das pesquisas por IP podemos, por exemplo, pesquisar pelo endereço de origem (ip.addr) e endereço de destino (ip.dst).

- Filtrar por porto lógico – Filtrar por porto é semelhante aos exemplos anteriores. Podemos simplesmente filtrar por um porto TCP (ex. tcp.port), mas podemos também ser mais específicos e filtrar por porto de origem(tcp.srcport) ou porto de destino (tcp.dstport).

- Filtrar por MAC – A pesquisa por MAC é feita recorrendo ao parâmetro eth.addr seguido do endereço MAC.

De referir também que é possível usar operadores lógicos. Isto permite-nos melhorar o filtro no caso de pretendermos informação de mais do que um protocolo.