A tecnologia continua a evoluir em ciclos cada vez mais curtos e 2026 surge já no horizonte como um ano de consolidação de tendências que, hoje, ainda se encontram em fase de maturação. Inteligência artificial, automação inteligente, novas arquitecturas digitais e experiências cada vez mais personalizadas prometem transformar profundamente a forma como as empresas operam, os consumidores interagem e os produtos digitais são desenvolvidos.

Mais do que acompanhar novidades, compreender quais tecnologias têm real potencial de escala será determinante para empresas, profissionais e instituições que pretendem manter-se competitivos nos próximos anos.

Inteligência artificial cada vez mais integrada ao dia a dia

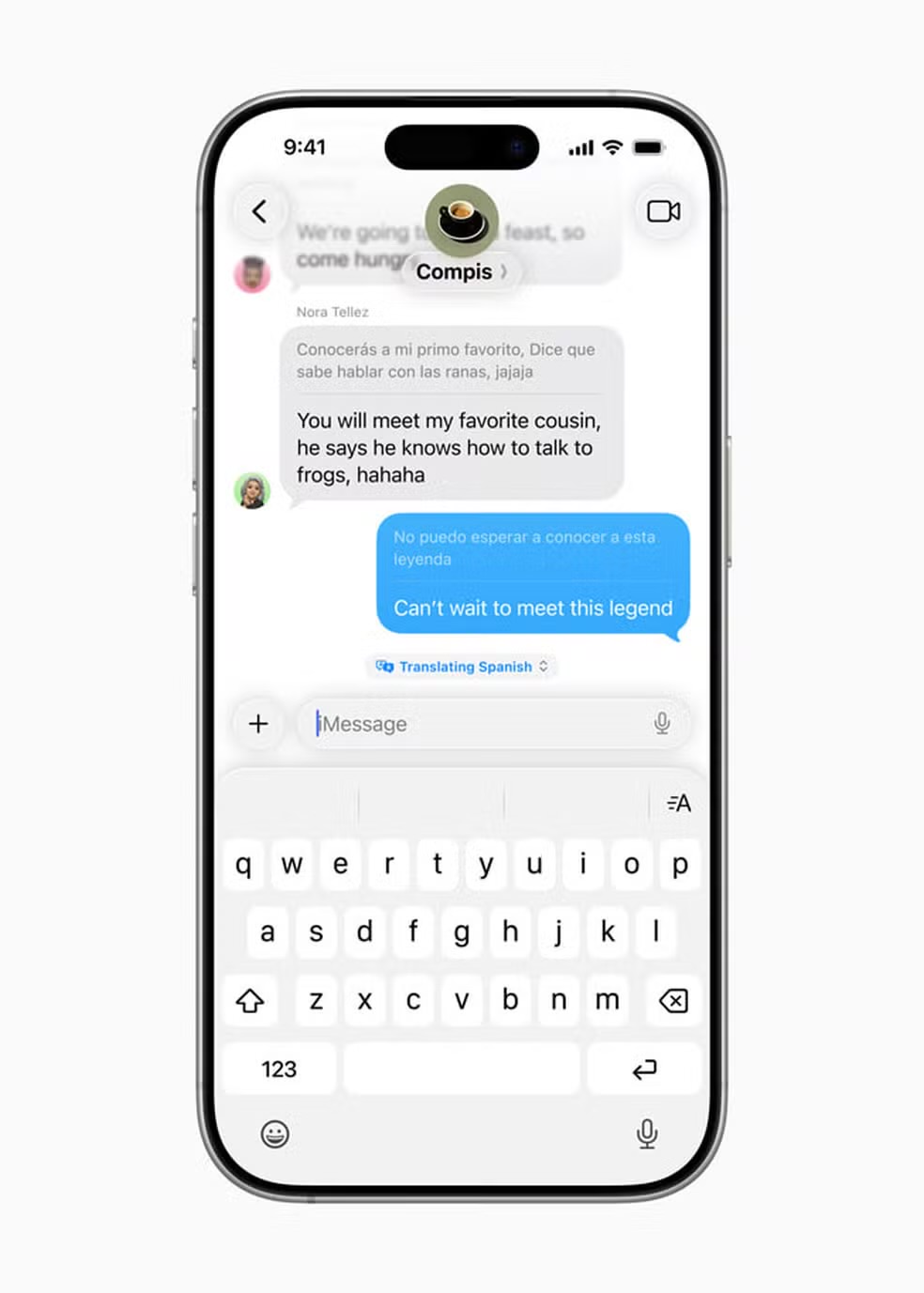

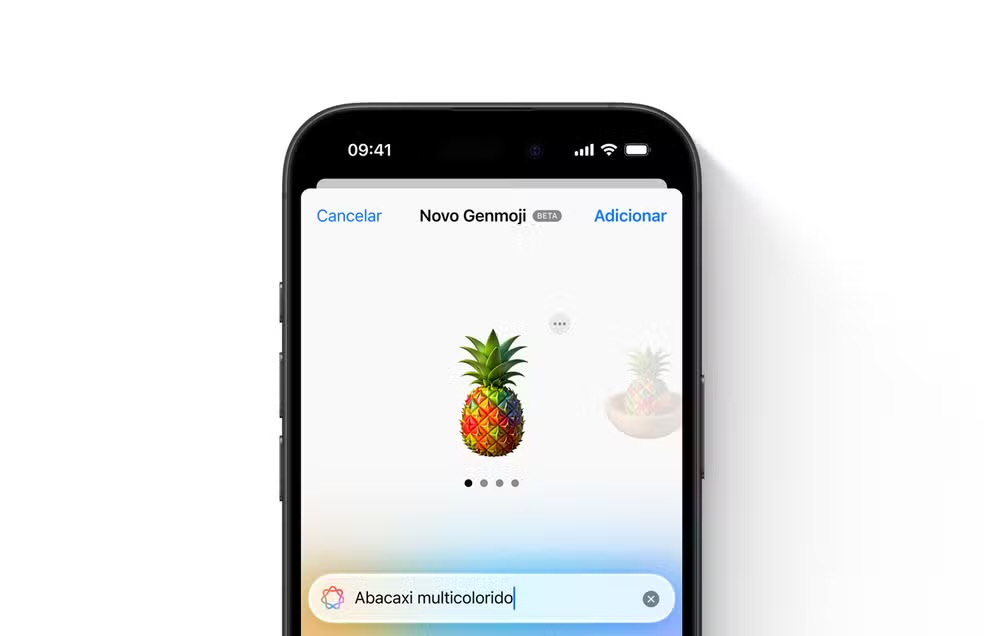

A inteligência artificial (IA) deixou de ser uma exclusividade das grandes empresas tecnológicas. Em 2026, a tendência é que a IA esteja integrada de forma quase invisível em praticamente todas as soluções digitais, desde plataformas de atendimento até sistemas de gestão empresarial.

Entre os principais avanços esperados destacam-se:

- IA generativa aplicada ao atendimento ao cliente, marketing e análise de dados

- Sistemas preditivos mais precisos para compreender o comportamento dos utilizadores

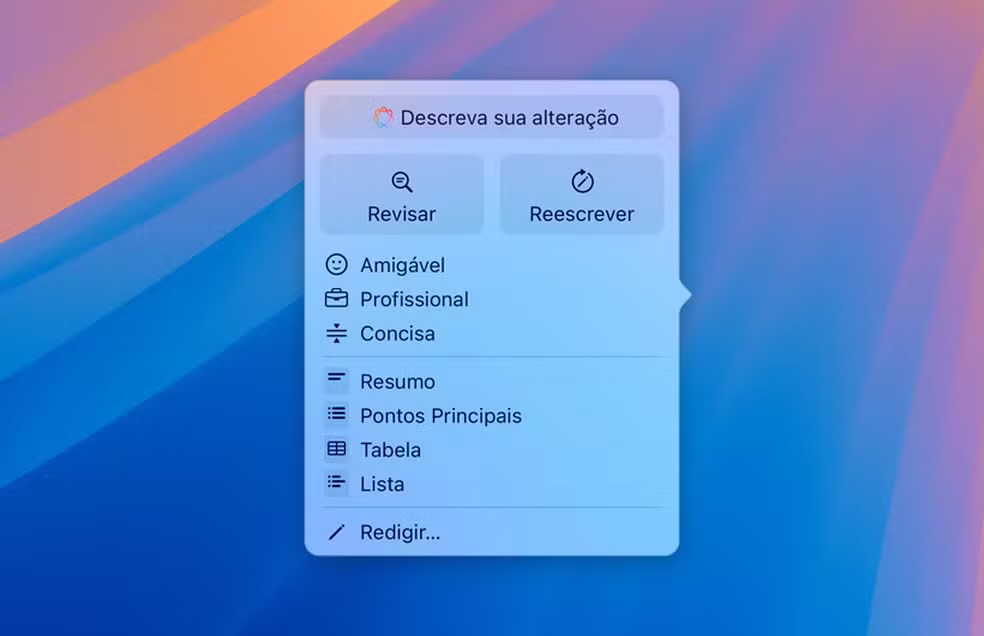

- Automação de tarefas operacionais e criativas

- Personalização de conteúdos e interfaces em tempo real

Estas aplicações deverão contribuir para a redução de custos operacionais, aumento da eficiência e criação de experiências digitais mais relevantes e personalizadas para o utilizador final.

Uma web mais rápida, leve e centrada na experiência do utilizador

A performance continuará a ser um dos principais factores de sucesso no ambiente digital. Tecnologias focadas em carregamento rápido, renderização eficiente e menor consumo de recursos ganharão ainda mais importância nos próximos anos.

Frameworks modernos, edge computing e melhorias contínuas nos navegadores permitirão a criação de sites mais rápidos e funcionais, mesmo em contextos de conectividade limitada.

Neste cenário, o desenvolvimento de websites passa a exigir maior atenção à arquitectura técnica, à experiência do utilizador e à optimização desde a fase inicial do projecto. Empresas que ignorarem estes aspectos correm o risco de perder visibilidade online, tráfego e oportunidades de conversão.

Automação inteligente de processos digitais

As ferramentas de automação também deverão evoluir significativamente. Em vez de simples fluxos baseados em regras fixas, os sistemas passam a incorporar inteligência, aprendendo com dados e ajustando decisões de forma automática.

Até 2026, será cada vez mais comum encontrar:

- Automação de marketing baseada no comportamento real dos clientes

- Processos comerciais integrados a CRMs inteligentes

- Plataformas no-code e low-code mais robustas e acessíveis

- Integrações entre sistemas sem necessidade de desenvolvimento técnico complexo

Esta evolução permitirá que empresas ganhem escala, aumentem a produtividade e melhorem os seus processos sem a necessidade de expandir proporcionalmente as equipas.

Olhar estratégico para o futuro digital

O avanço destas tecnologias indica que o futuro da internet e dos negócios digitais será marcado por soluções mais inteligentes, eficientes e orientadas à experiência do utilizador. Para empresas angolanas e africanas, o desafio não será apenas adoptar novas ferramentas, mas alinhar tecnologia, estratégia e capacitação para tirar o máximo proveito destas transformações.

Quem começar a preparar-se agora estará melhor posicionado para competir num mercado digital cada vez mais exigente e globalizado.